管理后台

如果你还没有安装管理后台,请先参考 安装管理后台 进行安装和配置。

设置后台信息

若要使用负载均衡模式,请在 系统设置 -> 后台设置 下面,编辑Agent服务器列表:

修改后,在 添加主机 -> 基础信息 里会显示所有的 Agent 服务器地址,即 BackendURL 参数。

添加主机

点击后台右上角的 添加主机 -> 基础信息,可获取安装 openrasp.yml 配置文件内容:

如果你有大规模部署的需求,请参考 大规模部署 文档

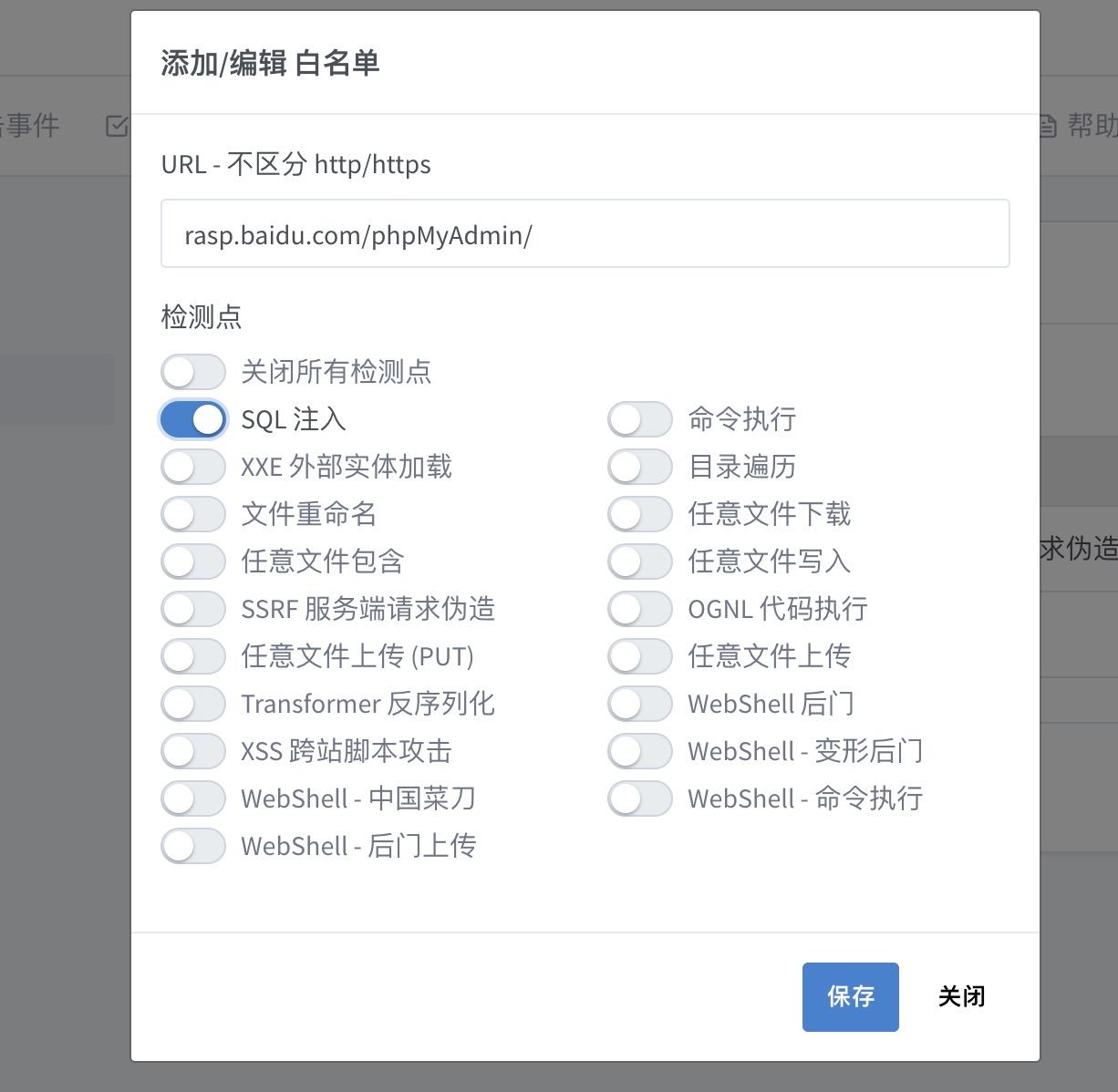

添加白名单

在 系统设置 -> 黑白名单 -> 添加 下面,可以增加检测点白名单。以 phpMyAdmin 应用为例,如果我们不想对 rasp.baidu.com/phpMyAdmin/ 这个URL进行SQL注入检测,可以参考下图配置,点击保存后生效。

修改登录密码

在 系统设置 -> 登录认证 -> 修改登录密码 下面,可以设置新的后台登录密码。目前我们不支持多用户模式,未来会逐步完善。对于新密码,我们的要求是 8-50 位,且同时包含数字和字符,不符合规范的密码会被拒绝。

配置邮件报警

在界面配置即可。一般情况下,端口写 25 即可,如果服务器支持 STARTTLS,会自动开启加密。如果你使用 465 端口,才需要勾选强制TLS。

常见错误

判定为垃圾邮件:

554 DT:SPM 126 smtp4,jdKowACnCjHT2iVcPGzDAA--.262S3 1545984724,please see http://mail.163.com/help/help_spam_16.htm?ip=xxxxx&hostid=smtp4&time=1545984724

需要授权码:

535 Error: 请使用授权码登录。详情请看: http://service.mail.qq.com/cgi-bin/help?subtype=1&&id=28&&no=1001256

配置钉钉报警

请先参考 创建应用 创建企业应用。

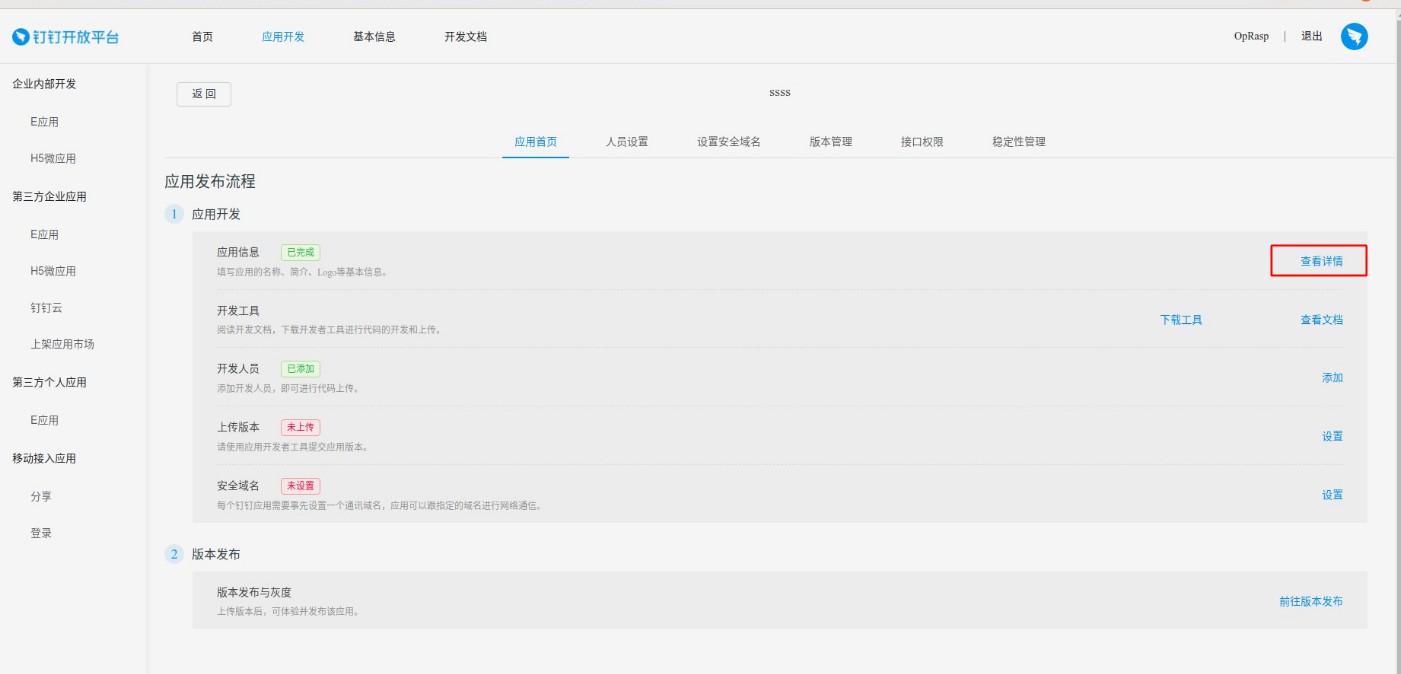

然后点击应用,查看应用详情:

配置中的 Agent ID 就在下图位置:

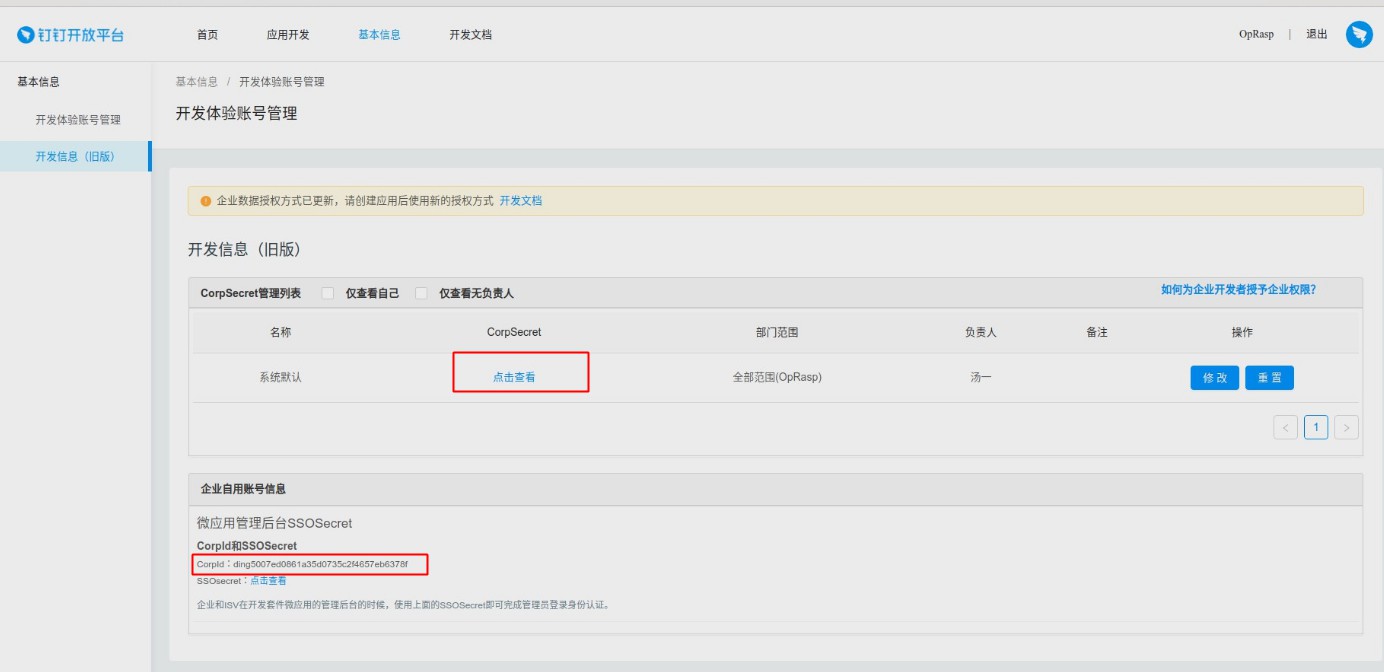

之后获取配置中的 Corp ID 和 Corp Secret:

打开链接 https://open-dev.dingtalk.com/#/corpAuthInfo ,如下所示为 Corp ID 和 Corp Secret,

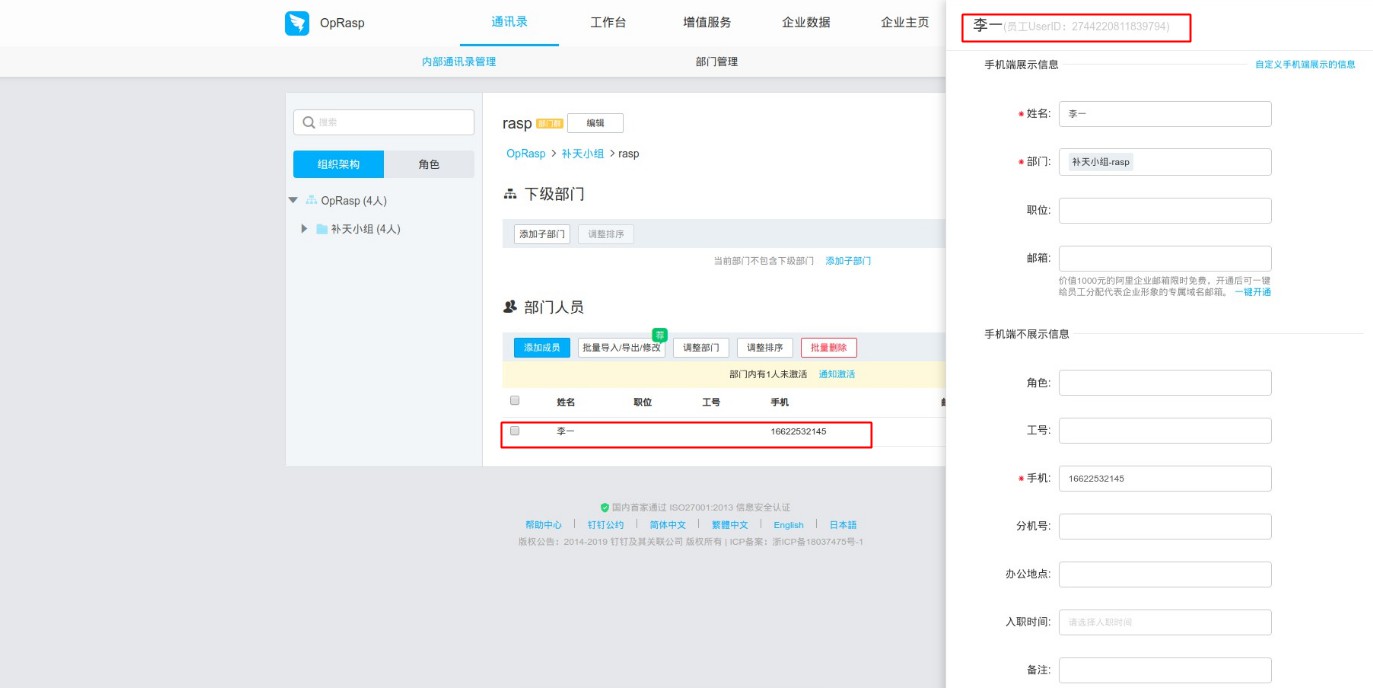

推送用户列表 和 推送部门列表 在 钉钉通讯录 中获取,填写用户和部门的 id:

用户 id 点击用户即可获取,如下图所示:

部门 id 点击编辑部门即可获取,如下图所示:

反向代理支持

在使用反向代理的情况下,比如 nginx + php-fpm,后端应用看到的请求来源通常是nginx的IP地址。为了解决这个问题,我们一般会在 nginx 配置里增加如下内容,即将客户端真实IP,通过 X-Client-IP 这个请求头传递过来:

proxy_set_header ClientIP $remote_addr;

因此,当发生攻击时,我们获取这个 ClientIP 的内容,就是攻击者真实IP了。若要从指定的header里获取真实IP地址,请打开 管理后台 -> 系统设置 -> 通用设置,将 真实 IP header 填写为 ClientIP 即可,e.g

之后发生攻击时,我们就可以看到真实IP了:

开启代码反汇编功能

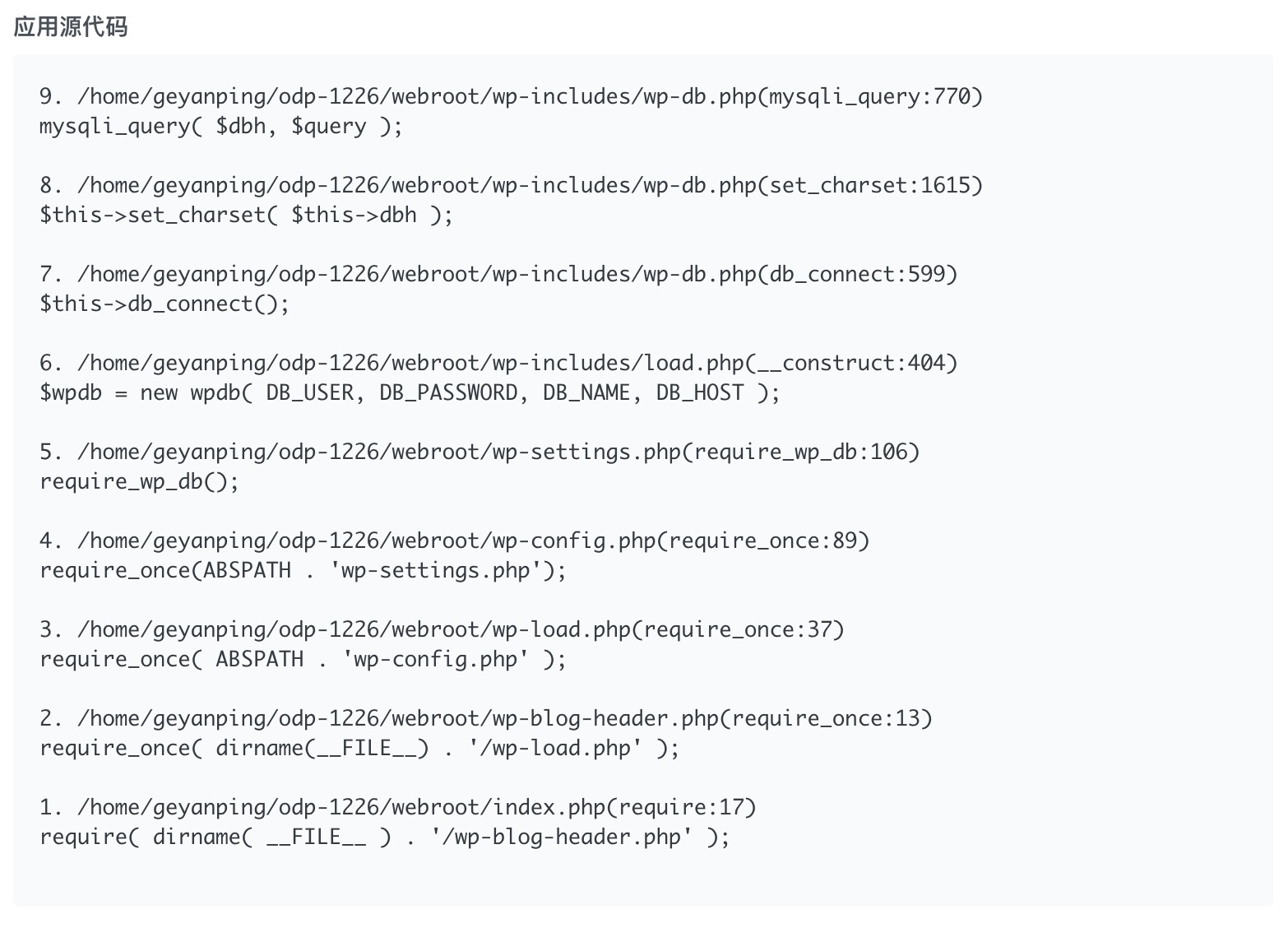

若要在检测到漏洞时,同时展示应用的源代码,可以在 通用设置 -> 开启反汇编功能 里开启这个功能。当频繁发生攻击时,本功能会有一定的性能损耗,建议只在测试环境开启。

开启后,在获取到应用堆栈的同时,我们还会在 报警详情 -> 漏洞详情 上展示应用源代码,e.g

获取 API KEY

若要使用我们的 API 接口,请先在 登录认证 -> TOKEN 管理 -> 创建 里创建一个 API KEY,输入备注信息后点击确定保存。

之后请参考我们的 后台接口文档 来了解如何调用接口。